共计 1457 个字符,预计需要花费 4 分钟才能阅读完成。

背景

一般的密码方式登录,容易有密码被暴力破解的问题。所以,一般我们会将 SSH 的端口设置为默认的 22 以外的端口,或者禁用 root 账户登录。其实,有一个更好的办法来保证安全,而且让你可以放心地用 root 账户从远程登录——那就是通过密钥方式登录。

密钥形式登录的原理是:

利用密钥生成器制作一对密钥——一只公钥和一只私钥。将公钥添加到服务器的某个账户上,然后在客户端利用私钥即可完成认证并登录。这样一来,没有私钥,任何人都无法通过 SSH 暴力破解你的密码来远程登录到系统。此外,如果将公钥复制到其他账户甚至主机,利用私钥也可以登录。

1 制作密钥对

首先在服务器上制作密钥对。首先用密码登录到你打算使用密钥登录的账户,然后执行以下命令:

[root@172-20-2-12 ~]# ssh-keygen <<==建立密钥对

Generating public/private rsa key pair.

Enter file in which to save the key (/root/.ssh/id_rsa):

Enter passphrase (empty for no passphrase): <<==输入密钥锁码,或直接Enter留空

Enter same passphrase again:

Your identification has been saved in /root/.ssh/id_rsa.

Your public key has been saved in /root/.ssh/id_rsa.pub.

The key fingerprint is:

28:97:de:85:51:e8:f6:19:33:b3:2e:52:67:48:97:75 root@172-20-2-12

The key's randomart image is:

+--[ RSA 2048]----+

| .. |

| .. . E |

| .. o . |

| o+oB |

| . +oS+.B |

| + .o.* |

| ...+ |

| . . . |

| . . |

+-----------------+密钥锁码在使用私钥时必须输入,这样就可以保护私钥不被盗用。当然,也可以留空,实现无密码登录。

现在,在 root 用户的家目录中生成了一个 .ssh 的隐藏目录,内含两个密钥文件。id_rsa 为私钥,id_rsa.pub 为公钥。

2 在服务器安装公钥

键入以下命令,在服务器上安装公钥:

[root@172-20-2-12 ~]# cd .ssh/

[root@172-20-2-12 .ssh]# cat id_rsa.pub >> authorized_keys如此便完成了公钥的安装。为了确保连接成功,请保证以下文件权限正确:

[root@172-20-2-12 .ssh]# chmod 600 authorized_keys

[root@172-20-2-12 .ssh]# chmod 700 ~/.ssh/3 设置SSH,打开密钥登录功能

编辑 /etc/ssh/sshd_config 文件,进行如下设置:

RSAAuthentication yes

PubkeyAuthentication yes另外,请留意 root 用户能否通过 SSH 登录:

PermitRootLogin yes当你完成全部设置,并以密钥方式登录成功后,再禁用密码登录:

PasswordAuthentication no最后,重启 SSH 服务:

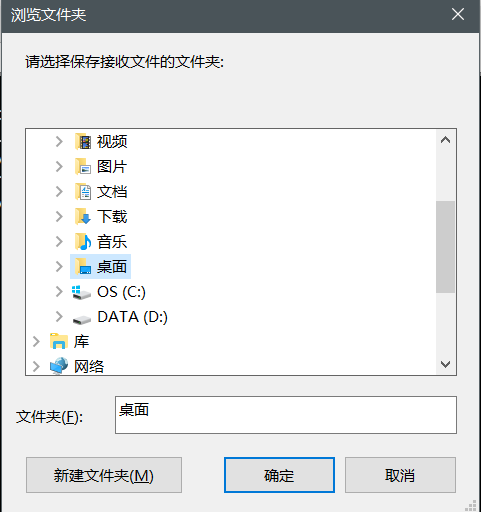

[root@172-20-2-12 .ssh]# /etc/init.d/sshd restart4 将私钥下载到客户端

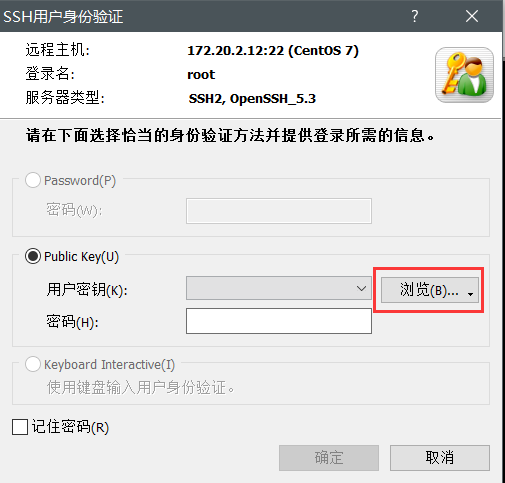

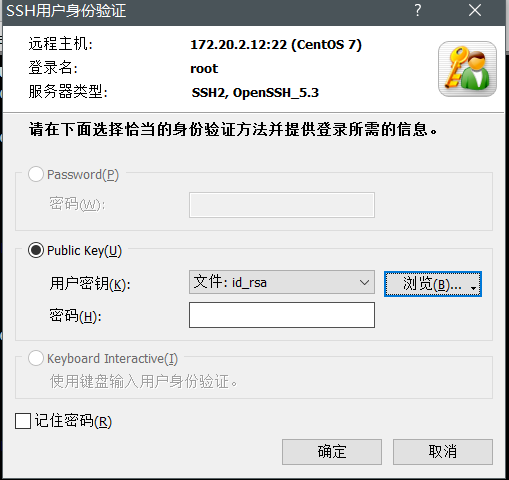

[root@172-20-2-12 .ssh]# sz id_rsa使用Xshell或Putty连接

选择私钥文件后,输入锁码,即可登录